Por que os invasores visam o setor de serviços financeiros

Esta é a Parte 1 de uma nova série mensal da Imperva Threat Research que explora as motivações dos invasores para atingir setores específicos.

Principais conclusões

- Os sites de serviços financeiros são os mais visados e é importante ficar à frente dos invasores.

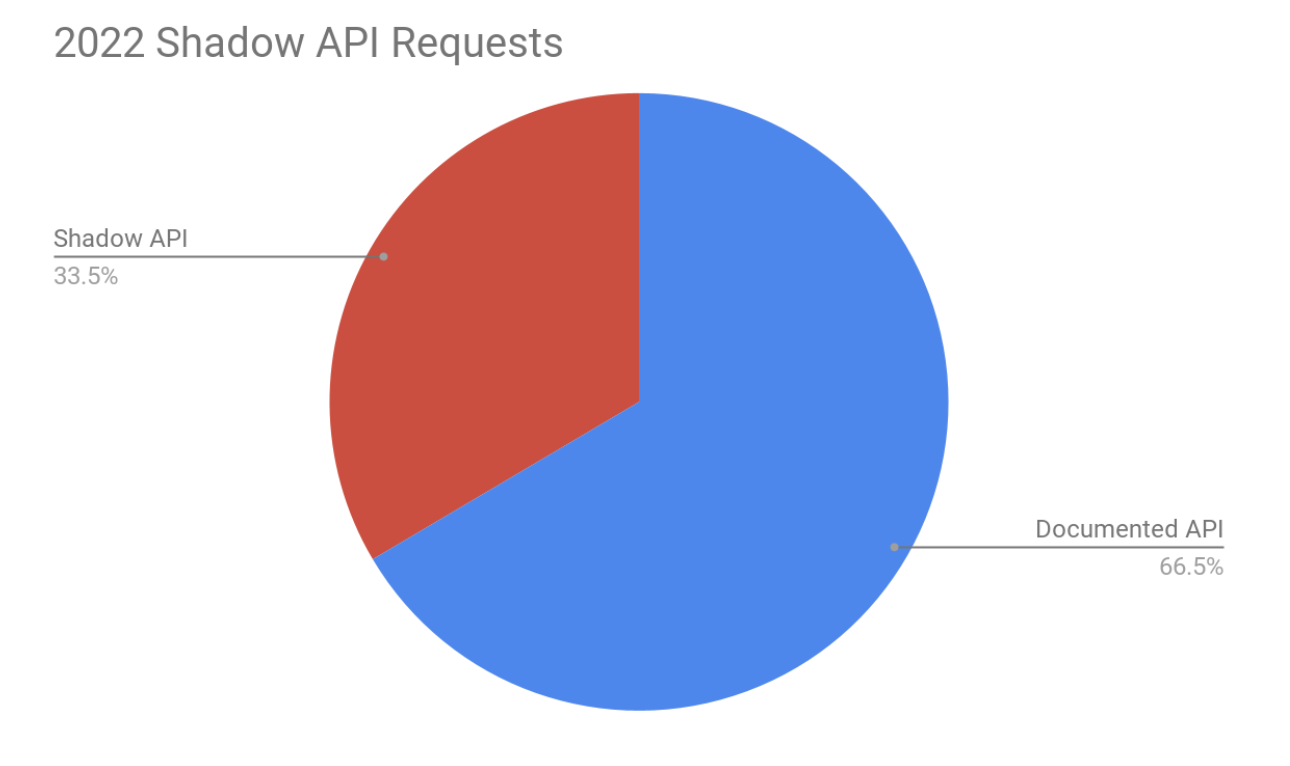

- 30% de todo o tráfego de API vai para APIs de sombra, um aumento de 89% em relação a 2021.

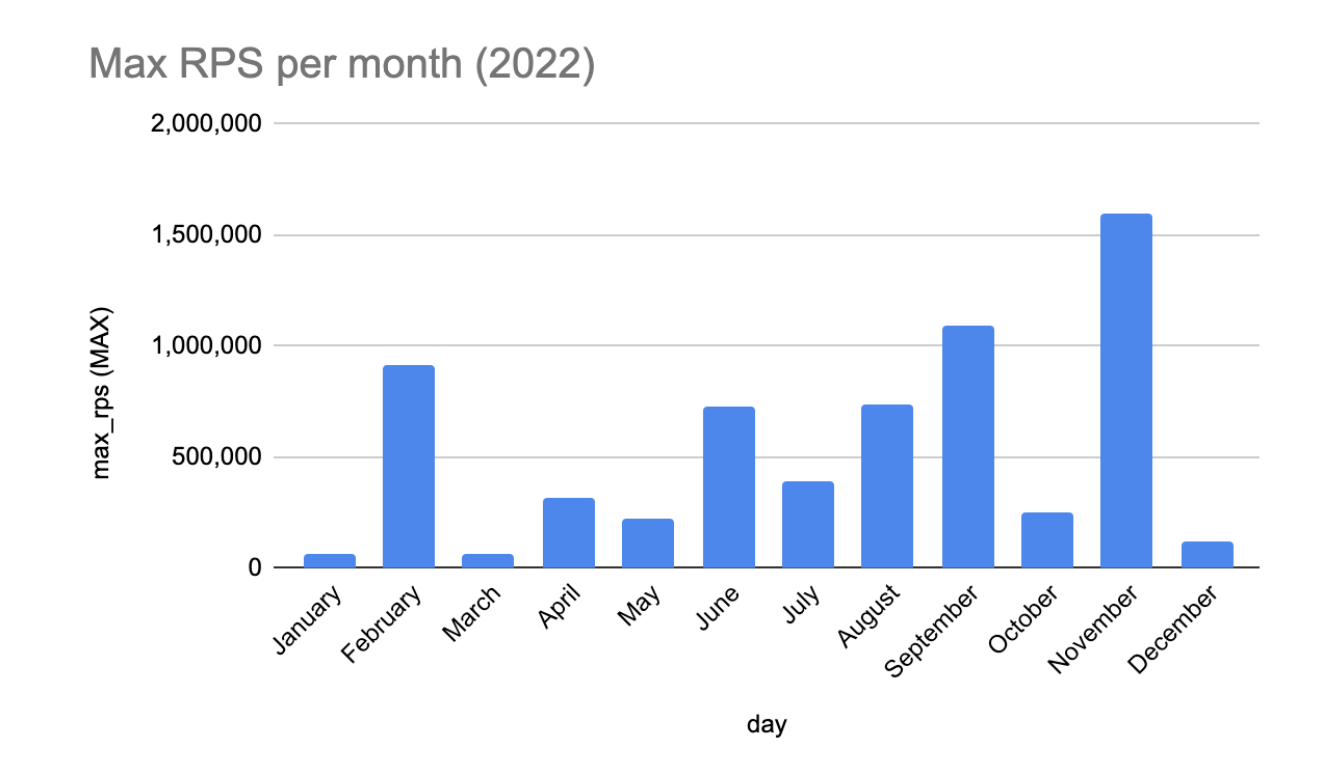

- O DDoS é um ataque comum, seja para resgate ou para encobrir outras atividades maliciosas, crescendo 121% nos últimos anos.

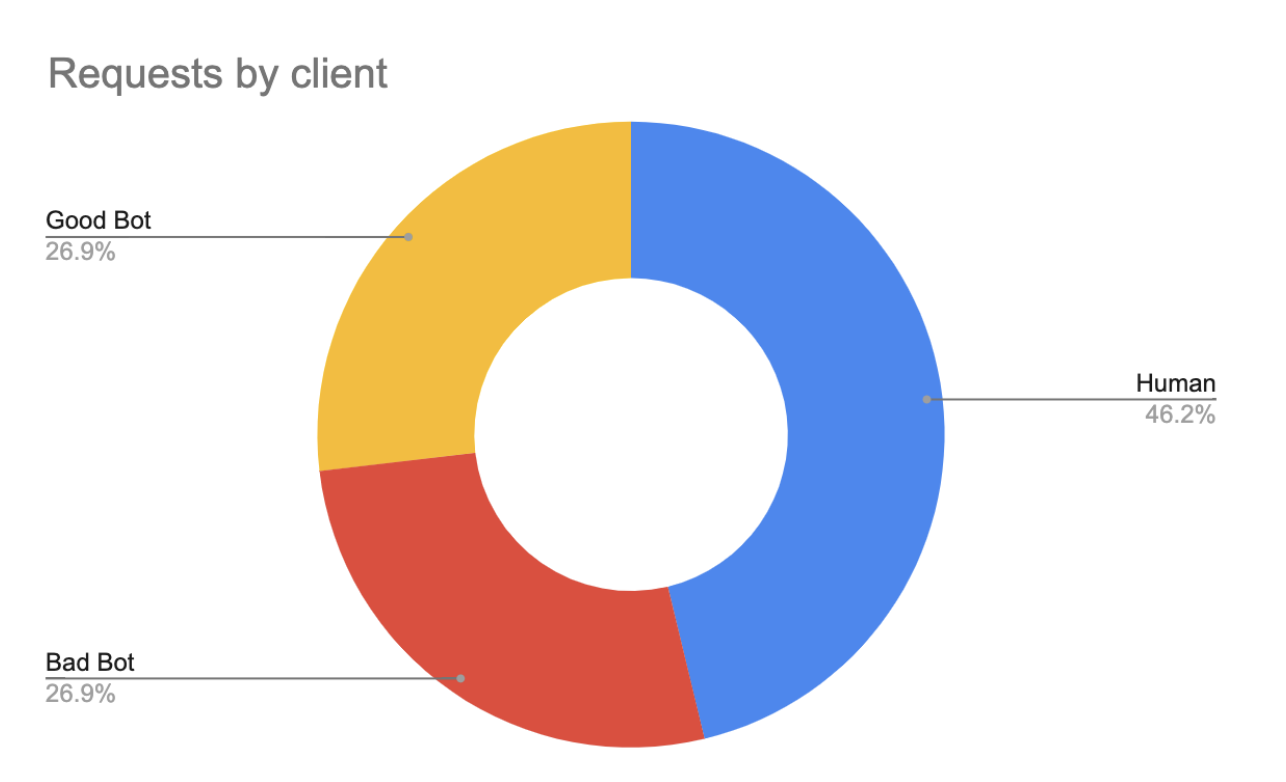

- Mais de 50% de todo o tráfego para sites no setor de serviços financeiros vem de bots, e eles sofrem a maior participação de ataques de aquisição de conta (ATO) em 38%.

- Os meses populares para atividades de compras online (agosto e dezembro) também são horários de pico para ataques ATO.

Fundo

O setor de serviços financeiros é consistentemente o setor mais visado em todos os setores. É responsável por 28% de todas as tentativas de ataque de faixas do Imperva, de longe a maior porcentagem. Em comparação, a segunda maior indústria é o setor empresarial, com 14%. À medida que o cibercrime cresce, o setor de serviços financeiros continuará a ser um alvo lucrativo.

Os invasores visam esse setor por vários motivos, mas o potencial para grandes pagamentos e dados valiosos para uso ou revenda são os mais comuns. Quaisquer dados bancários não seguros, carteiras criptográficas, senhas ou pontos fracos em sistemas internos oferecem aos invasores o ponto de acesso necessário para drenar contas e transferir informações. Como alternativa, os invasores podem resgatar sites e esperar que a empresa pague, em vez de arriscar danos à reputação. Muitos sites de serviços financeiros exigem informações pessoais de alto valor (por exemplo, números de previdência social, cartões de crédito ou outros dados) para criar ou acessar informações de contas. A menos que esteja devidamente protegido, os invasores podem facilmente acessar, usar ou vender esses dados.

API de segurança

A indústria depende de APIs para conectar aplicativos e sistemas e permitir coisas como widgets bancários e outros serviços digitais em seu telefone. Embora as APIs tornem as coisas mais fáceis para clientes e desenvolvedores, elas introduzem um novo mundo de ameaças. Por serem projetadas para serem acessíveis, as APIs são, por natureza, abertas e fáceis de usar, tornando uma API uma oportunidade perfeita para invasores acessarem bancos de dados de back-end.

Uma ameaça de segurança comum relacionada à API que rastreamos são as violações de API, que são chamadas que não se alinham com a definição pretendida da API. Determinamos as definições de API pelos clientes que as fornecem ou observando o tráfego da API e aprendendo as definições ao longo do tempo. A partir daí, podemos detectar chamadas de API que não estejam de acordo com as definições pretendidas e defini-las como ataques.

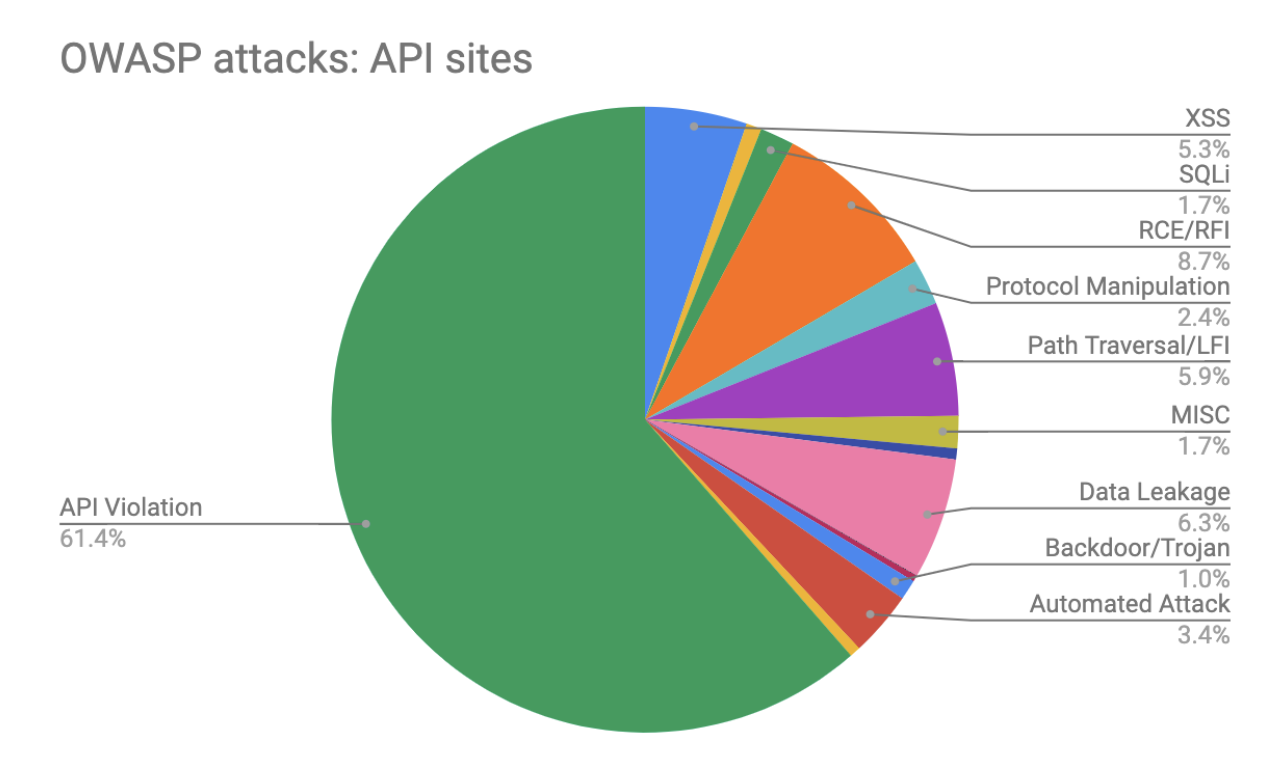

Sem surpresa, a maioria dos ataques a sites de API foram violações de API ou outras violações de segurança, como chamadas suspeitas, tipos de dados incorretos etc. A execução remota de código ficou em segundo lugar, com quase 9%.

Shadow APIs são APIs não documentadas e não mantidas por processos normais de segurança e gerenciamento de TI. As APIs podem se tornar APIs de sombra quando são obsoletas, mas não removidas. Além disso, pode ser o resultado de um desenvolvedor publicando uma API sem documentação ou inventário, ou quando os desenvolvedores inadvertidamente fazem alterações em APIs ocultas existentes e elas ficam expostas.

Uma API de sombra apresenta um enorme risco de segurança quando não é mantida e oferece aos invasores um vetor para acessar o restante da rede. Em 2022, 30% de todas as sessões de API no setor de serviços financeiros foram conectadas a APIs sombra, acima dos 2% em 2021. Open banking, uma prática que permite o acesso de terceiros a dados financeiros por meio de APIs, está mudando o setor bancário. Já se passaram cinco anos desde que o requisito de open banking foi introduzido no Reino Unido, e as APIs sombra se multiplicaram desde então. À medida que mais APIs são colocadas em produção, aumenta o risco de esquecer a API ou deixá-la se transformar em uma API paralela.

Ataques DDoS

Além da negação de serviço, os invasores também podem usar o DDoS para desviar a atenção de outros métodos de ataque mais intrusivos ou interromper as atualizações de segurança. O DDoS também pode ser usado para extorsão e resgate de instituições financeiras para que paguem ao invasor para restaurar a funcionalidade. Se um invasor conseguir interromper a funcionalidade de uma grande instituição financeira e afetar sua capacidade de atender os clientes, ele poderá estar disposto a pagar grandes quantias de dinheiro para restaurar o serviço.

Os ataques DDoS neste setor tiveram uma tendência ascendente ao longo de 2022 e provavelmente aumentarão em 2023. No geral, o volume de DDoS direcionado a serviços financeiros em 2022 foi 121% maior do que em 2021. Em novembro, o DDoS da camada de aplicativo atingiu um RPS máximo de mais de 1,5 milhão em um único ataque. Em média, os ataques DDoS direcionados a serviços financeiros em 2022 duraram cerca de 7,5 minutos, e o ataque mais longo que monitoramos foi de quase 12,5 horas.

Como os serviços financeiros são considerados infraestrutura civil crítica, qualquer interrupção em sua operação pode ter um impacto sério. Por exemplo, no início do conflito Rússia-Ucrânia, os bancos ucranianos foram atingidos por ataques DDoS que afetaram a capacidade do país de conduzir serviços críticos.

Bots ruins

Os bots ruins representam outra grande ameaça para o setor de serviços financeiros. Na verdade, 27% de todo o tráfego para sites financeiros vem de bots mal -intencionados, e a automação possui vários métodos para conduzir atividades maliciosas. Ataques de controle de conta (ATO) — quando bots tentam obter acesso à conta de um usuário por força bruta ou usando credenciais roubadas — são comuns no setor de serviços financeiros. A Imperva já mitigou grandes ataques ATO contra o setor financeiro. Outros ataques relacionados a bots incluem fraude de cartão de crédito, coleta de dados ou segmentação de sites financeiros no nível da API.

Mais de 50% de todo o tráfego para sites financeiros vem de bots, dos quais metade são solicitações maliciosas.

Os ataques de controle de contas , em particular, são uma grande ameaça para esse setor. Os invasores tentam fazer login em contas existentes por meio de vários métodos e acessar os dados que a conta contém. A maioria dos ataques ATO é reconhecida devido a assinaturas de bot pré-reconhecidas ou vários tipos diferentes de tentativas de força bruta. Os sites financeiros representam a maior porcentagem de ataques ATO, com 38%.

Conclusão

O setor de serviços financeiros não pode mudar o fato de ser um alvo tentador para os invasores, mas podem ser tomadas medidas para dificultar o sucesso dos invasores. Crie um plano de segurança cibernética e mantenha-se atualizado sobre as atualizações de segurança. Invista em proteção contra DDoS para garantir a disponibilidade contínua e garantir que as APIs sejam mantidas adequadamente.

Fonte: https://www.imperva.com/