Pesquisadores demonstram novo ataque de impressão digital em tráfego Tor criptografado

Uma nova análise de ataques de impressão digital de sites (WF) direcionados ao navegador Tor revelou que é possível para um adversário coletar um site frequentado por uma vítima, mas apenas em cenários em que o ator da ameaça está interessado em um subconjunto específico dos sites visitados pelos usuários.

“Embora os ataques possam exceder a precisão de 95% ao monitorar um pequeno conjunto de cinco sites populares, os ataques indiscriminados (não direcionados) contra conjuntos de 25 e 100 sites não excedem a precisão de 80% e 60%, respectivamente”, os pesquisadores Giovanni Cherubin , Rob Jansen e Carmela Troncoso disseram em um artigo recém-publicado.

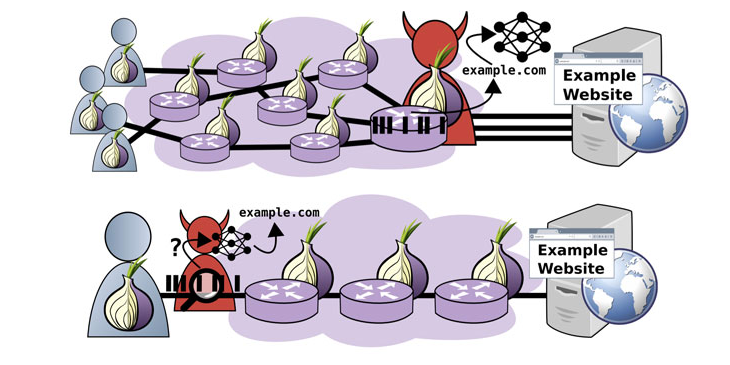

O navegador Tor oferece “comunicação desvinculável” a seus usuários, roteando o tráfego da Internet por meio de uma rede overlay, composta por mais de seis mil retransmissores, com o objetivo de tornar anônima a localização de origem e o uso de terceiros que realizam vigilância de rede ou análise de tráfego. Ele consegue isso construindo um circuito que atravessa um relé de entrada, meio e saída, antes de encaminhar as solicitações aos endereços IP de destino.

Além disso, as solicitações são criptografadas uma vez para cada retransmissão para dificultar ainda mais a análise e evitar o vazamento de informações. Embora os próprios clientes Tor não sejam anônimos em relação às suas retransmissões de entrada, porque o tráfego é criptografado e as solicitações passam por vários saltos, as retransmissões de entrada não podem identificar o destino dos clientes, assim como os nós de saída não podem discernir um cliente para o mesmo razão.

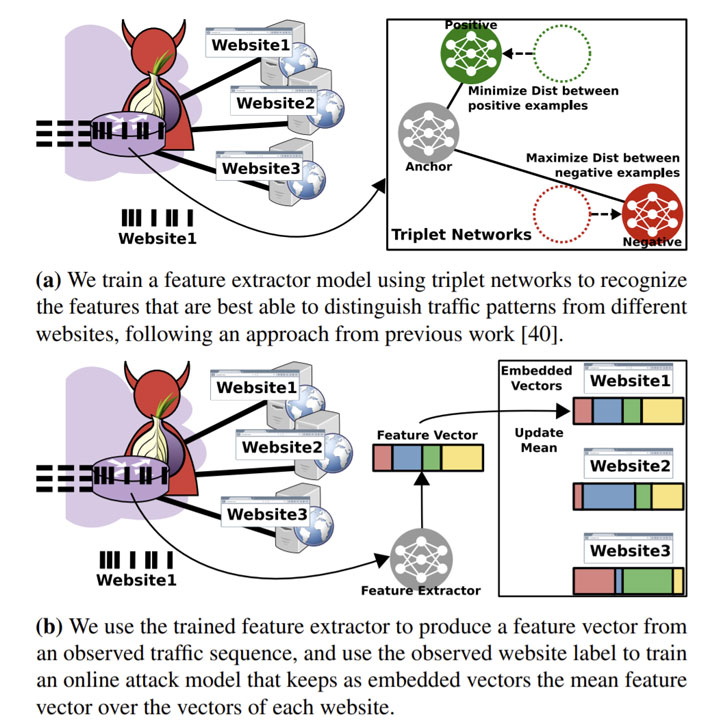

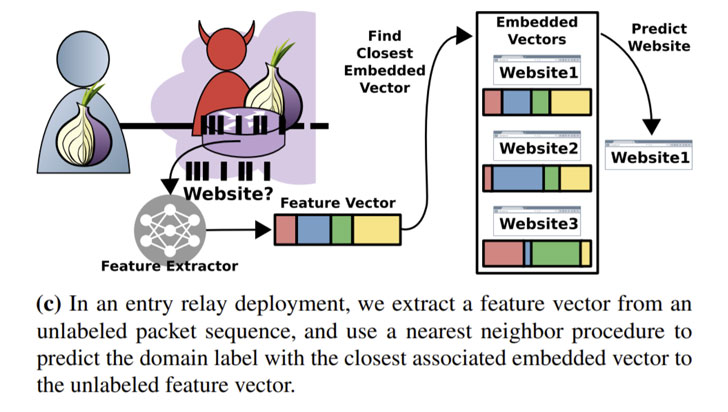

Ataques de impressão digital de sites no Tor visam quebrar essas proteções de anonimato e permitir que um adversário, observando os padrões de tráfego criptografado entre a vítima e a rede Tor, preveja o site visitado pela vítima. O modelo de ameaça desenvolvido pelos acadêmicos pressupõe um invasor executando um nó de saída – de modo a capturar a diversidade do tráfego gerado por usuários reais – que é então usado como uma fonte para coletar traços de tráfego do Tor e desenvolver um modelo de classificação baseado em aprendizado de máquina sobre as informações coletadas para inferir as visitas dos usuários ao site.

O modelo do adversário envolve uma “fase de treinamento online que usa observações do tráfego genuíno do Tor coletado de um relé de saída (ou relés) para atualizar continuamente o modelo de classificação ao longo do tempo”, explicaram os pesquisadores, que executaram relés de entrada e saída por uma semana em julho 2020 usando uma versão personalizada do Tor v0.4.3.5 para extrair as informações de saída relevantes.

Para mitigar quaisquer preocupações éticas e de privacidade decorrentes do estudo, os autores do artigo enfatizaram as precauções de segurança incorporadas para evitar o vazamento de sites confidenciais que os usuários podem visitar através do navegador Tor.

“Os resultados de nossa avaliação no mundo real demonstram que os ataques do WF só podem ser bem-sucedidos na selva se o adversário tiver como objetivo identificar sites dentro de um pequeno conjunto”, concluíram os pesquisadores. “Em outras palavras, adversários não direcionados que visam monitorar as visitas dos usuários ao site falharão, mas adversários focados que visam uma configuração de cliente e site específicos podem ter sucesso.”

Fonte: https://thehackernews.com/