O botnet “BotenaGo” usa arsenal de 33 exploits e tem como alvo milhões de dispositivos IoT

O novo botnet de malware BotenaGo foi descoberto usando mais de trinta exploits para atacar milhões de roteadores e dispositivos IoT.

O BotenaGo foi escrito em Golang (Go), que vem explodindo em popularidade nos últimos anos, com os autores de malware adorando-o por criar cargas que são mais difíceis de detectar e fazer engenharia reversa.

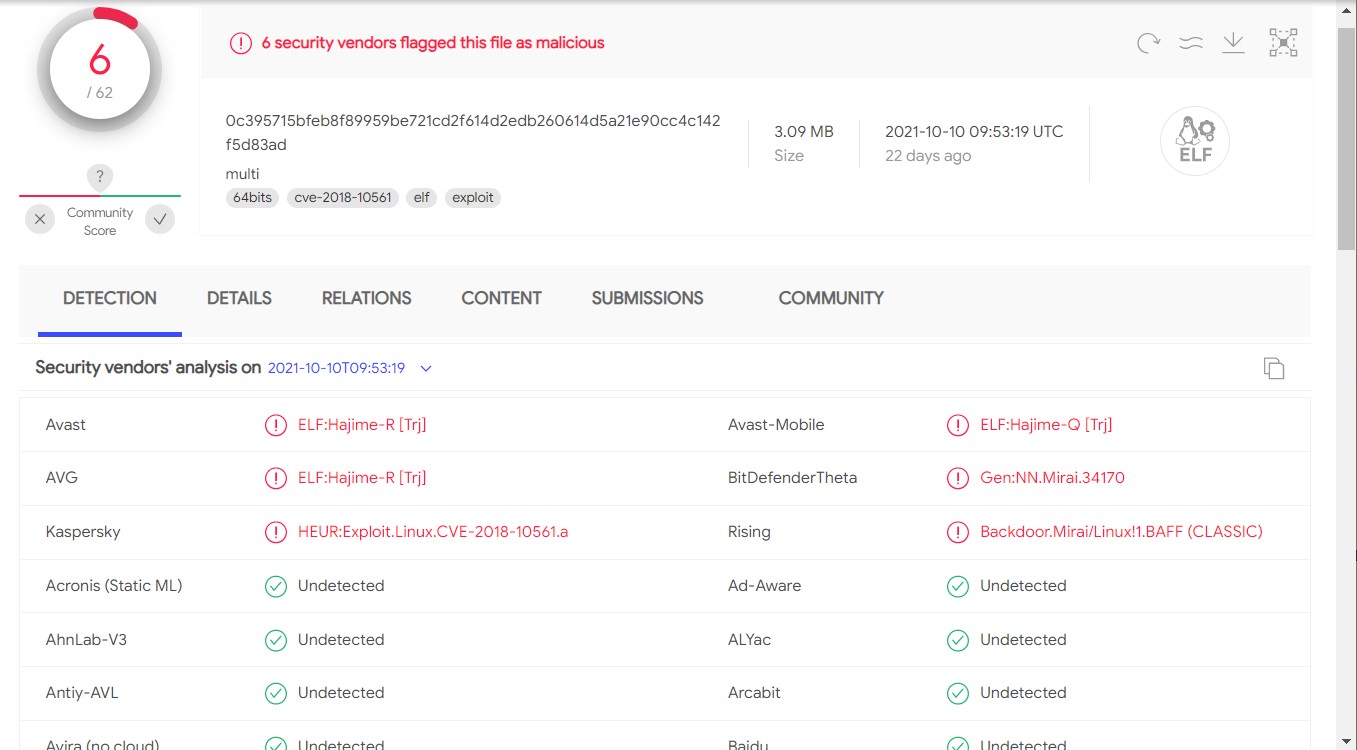

No caso do BotenaGo, apenas seis dos 62 mecanismos AV no VirusTotal sinalizam a amostra como maliciosa e alguns a identificam como Mirai.

Fonte: AT&T

Visando milhões de dispositivos

O BotenaGo incorpora 33 exploits para uma variedade de roteadores, modems e dispositivos NAS, com alguns exemplos notáveis a seguir:

- CVE-2015-2051, CVE-2020-9377, CVE-2016-11021: roteadores D-Link

- CVE-2016-1555, CVE-2017-6077, CVE-2016-6277, CVE-2017-6334: Dispositivos Netgear

- CVE-2019-19824: Roteadores baseados em Realtek SDK

- CVE-2017-18368, CVE-2020-9054: roteadores Zyxel e dispositivos NAS

- CVE-2020-10987: Tenda products

- CVE-2014-2321: modems ZTE

- CVE-2020-8958: Guangzhou 1GE ONU

Pesquisadores da AT&T que analisaram o novo botnet descobriram que ele tem como alvo milhões de dispositivos com funções que exploram as falhas acima.

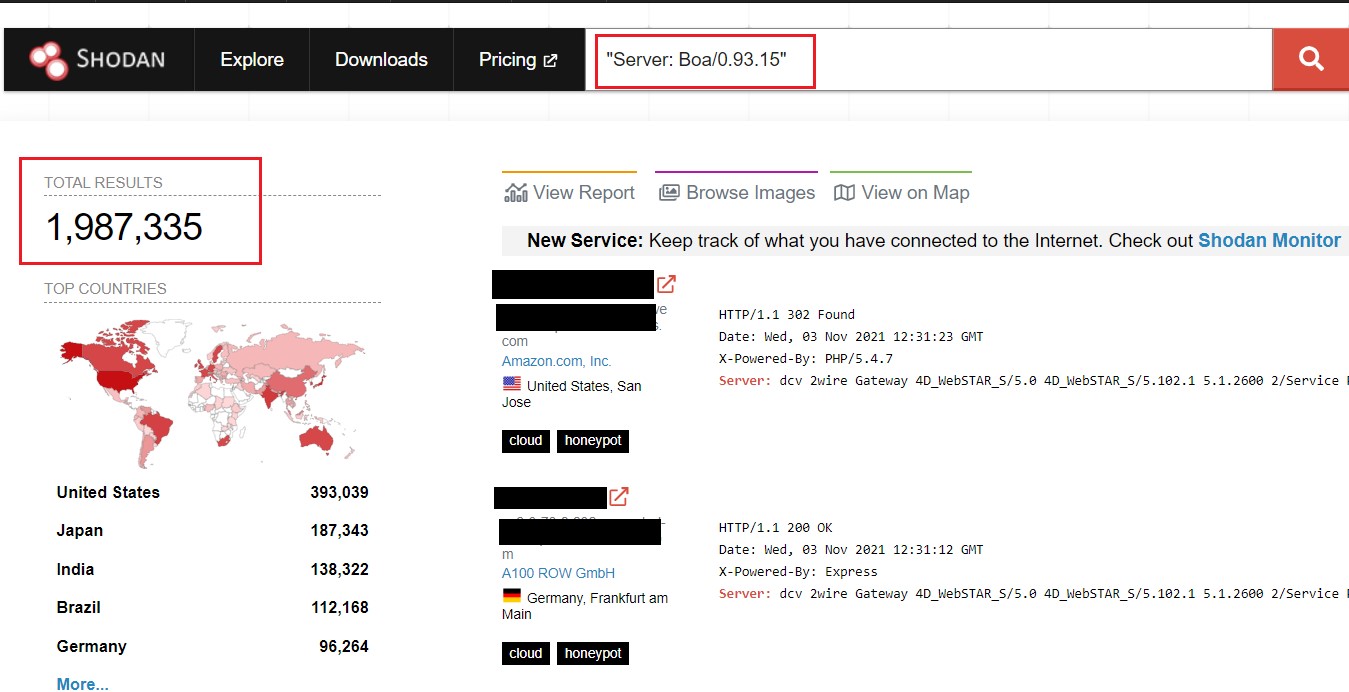

Um exemplo dado é a string de pesquisa para Boa, que é um servidor da web de código aberto descontinuado usado em aplicativos incorporados e que ainda retorna quase dois milhões de dispositivos voltados para a Internet no Shodan.

Fonte: AT&T

Outro exemplo notável é a segmentação de CVE-2020-10173, uma falha de injeção de comando em dispositivos de gateway Comtrend VR-3033, dos quais 250.000 ainda são exploráveis.

Quando instalado, o malware escuta em duas portas (31412 e 19412), onde aguarda o envio de um endereço IP. Assim que um for recebido, o bot explorará cada vulnerabilidade naquele endereço IP para obter acesso.

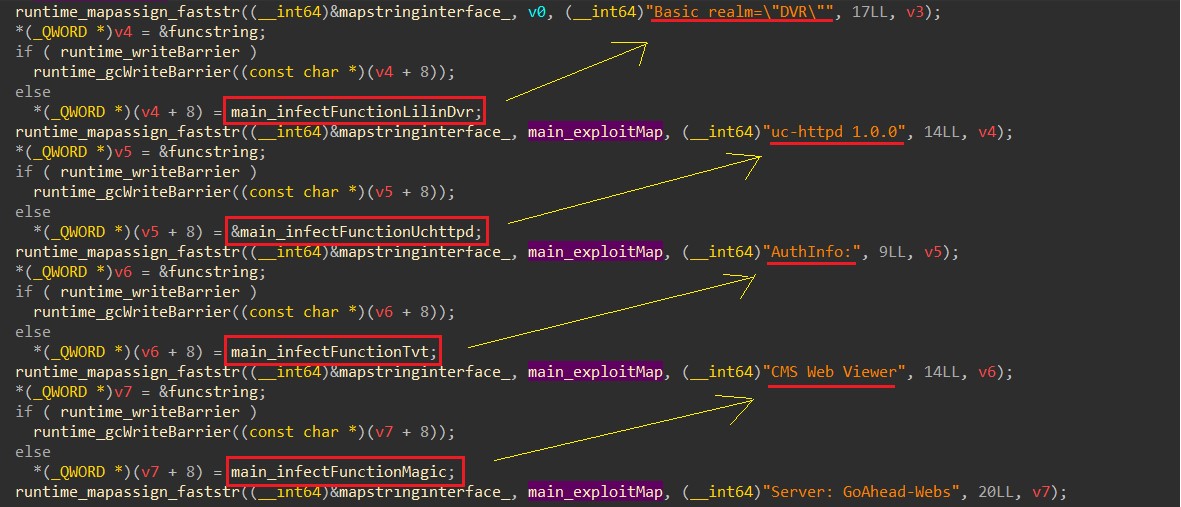

Fonte: AT&T

Assim que o BotenaGo obtém acesso, ele executará comandos shell remotos para recrutar o dispositivo para o botnet.

Dependendo de qual dispositivo é o alvo, o malware usa links diferentes para buscar uma carga correspondente.

No momento da análise, porém, não havia cargas úteis no servidor de hospedagem, portanto, nenhuma pôde ser recuperada para análise.

Além disso, os pesquisadores não encontraram uma comunicação C2 ativa entre o BotenaGo e um servidor controlado por ator, então eles deram três explicações potenciais sobre como ele opera:

- O BotenaGo é apenas uma parte (módulo) de um ataque de malware modular de vários estágios, e não é o responsável por lidar com as comunicações.

- BotenaGo é uma nova ferramenta usada pelos operadores Mirai em certas máquinas, um cenário que é apoiado por links de queda de carga útil comuns.

- O malware ainda não está pronto para operar e uma amostra de sua fase inicial de desenvolvimento vazou acidentalmente.

Em conclusão, o aparecimento do BotenaGo na natureza é incomum devido ao seu status operacional incompleto, mas suas capacidades subjacentes não deixam dúvidas sobre a intenção de seus autores.

Felizmente, o novo botnet foi identificado no início e os indicadores de comprometimento já estão disponíveis. Ainda assim, enquanto houver uma grande quantidade de dispositivos online vulneráveis a serem explorados, o incentivo estará lá para os atores da ameaça continuarem o desenvolvimento do BotenaGo.