Relatório: Usuários do Spotify são alvo de esquema de fraude

Liderada por Noam Rotem e Ran Locar, a equipe de pesquisa do vpnMentor descobriu uma possível operação de enchimento de credenciais cujas origens são desconhecidas, mas que afetou alguns usuários online que também têm contas no Spotify.

O “bruteforce” é uma técnica de hacking que tira proveito de senhas fracas que os consumidores usam – e freqüentemente reutilizam – online.

Nós desenterramos um banco de dados Elasticsearch contendo mais de 380 milhões de registros, incluindo credenciais de login e outros dados do usuário sendo validados no serviço Spotify.

As origens do banco de dados e como os fraudadores tinham como alvo o Spotify são desconhecidos. Os hackers estavam possivelmente usando credenciais de login roubadas de outra plataforma, aplicativo ou site e as usando para acessar contas do Spotify.

Trabalhando com o Spotify, confirmamos que o banco de dados pertencia a um grupo ou indivíduo que o utilizava para fraudar o Spotify e seus usuários. Também ajudamos a empresa a isolar o problema e garantir que seus clientes estivessem protegidos contra ataques.

Resumo do Incidente

| Empresa direcionada | Spotify |

| Sede da empresa | Estocolmo, Suécia |

| Indústria | Streaming de música e mídia |

| Tamanho dos dados em gigabytes e número de registros | 72 GB; Mais de 380 milhões de registros |

| Suspeito não. de usuários | 300.000 – 350.000 |

| Período / linha do tempo | Desconhecido |

| Âmbito geográfico | Desconhecido |

| Tipos de dados expostos | Endereço de e-mail; credenciais de login (nomes de usuário e senhas) |

| Impacto potencial | Roubo e fraude de identidade; Golpes, Phishing e Malware; Abuso de conta. Recheio de credenciais |

| Formato de armazenamento de dados | Servidor Elasticsearch aberto e não criptografado; servidores MySQL expostos |

Perfil da companhia

O Spotify é provavelmente o serviço de streaming de mídia de música e áudio mais popular do mundo, com mais de 299 milhões de usuários ativos mensais em 2020.

A empresa foi fundada em Estocolmo, Suécia, em 2006, e a primeira versão do aplicativo Spotify foi lançada dois anos depois, com 60 milhões de músicas disponíveis para streaming, e cresceu rapidamente nos anos seguintes.

O Spotify abriu o capital em abril de 2018, pulando um IPO tradicional e fazendo uma listagem direta na Bolsa de Valores de Nova York. O preço das ações da empresa subiu recentemente, dobrando de valor desde março de 2020, provavelmente devido ao aumento do engajamento de ouvintes presos em casa durante o bloqueio.

Cronograma de descoberta e investigação

- Data da descoberta: 3 de julho de 2020 (revisado em 9 de julho)

- Data de contato com o Spotify: 9 de julho de 2020

- Data da resposta: 9 de julho de 2020

- Data de Ação: Entre 10 de julho e 21 de julho

Às vezes, a extensão da violação de dados e o proprietário dos dados são óbvios, e o problema é resolvido rapidamente. Mas raros são esses tempos. Na maioria das vezes, precisamos de dias de investigação antes de entender o que está em jogo ou quem está vazando os dados.

Compreender uma violação e seu impacto potencial exige muita atenção e tempo. Trabalhamos muito para publicar relatórios precisos e confiáveis, garantindo que todos que os leem entendam sua seriedade.

Algumas partes afetadas negam os fatos, desconsideram nossa pesquisa ou minimizam seu impacto. Portanto, precisamos ser minuciosos e ter certeza de que tudo o que encontramos está correto e preciso.

O que descobrimos

Neste caso, o incidente não teve origem no Spotify. O banco de dados exposto pertencia a um terceiro que o estava usando para armazenar credenciais de login do Spotify. Essas credenciais provavelmente foram obtidas ilegalmente ou potencialmente vazadas de outras fontes que foram reaproveitadas para ataques de preenchimento de credenciais contra o Spotify.

No início de nossa investigação, entramos em contato com o Spotify para apresentar nossas descobertas iniciais. Juntos, concluímos que o dono do banco de dados provavelmente obteve as credenciais de login de um site externo e as usou em contas do Spotify.

Esta é uma tática comum usada por cibercriminosos para acessar contas privadas em plataformas populares como o Spotify, e algo com que a empresa – como a maioria dos negócios online – lidou no passado, devido ao uso generalizado de senhas fracas por tantos consumidores online. As empresas não podem evitar que isso ocorra, pois não controlam as senhas que os consumidores usam (e reutilizam) online. Mas eles podem desempenhar um papel, ajudando os usuários a recuperar o controle de suas contas e promovendo práticas de senha mais seguras pelos usuários, o que o Spotify fez neste caso.

Em resposta à nossa pergunta, o Spotify iniciou uma ‘redefinição contínua’ de senhas para todos os usuários afetados. Como resultado, as informações no banco de dados seriam anuladas e se tornariam inúteis.

O que encontramos no banco de dados

O banco de dados em questão continha mais de 72 GB de dados, totalizando mais de 380 milhões de registros individuais e estava hospedado em um servidor Elasticsearch desprotegido.

As origens do banco de dados e como os fraudadores tinham como alvo o Spotify são desconhecidos. Os hackers possivelmente estavam usando credenciais de login roubadas de outra plataforma, aplicativo ou site da Web para acessar contas do Spotify.

Exemplos de dados expostos

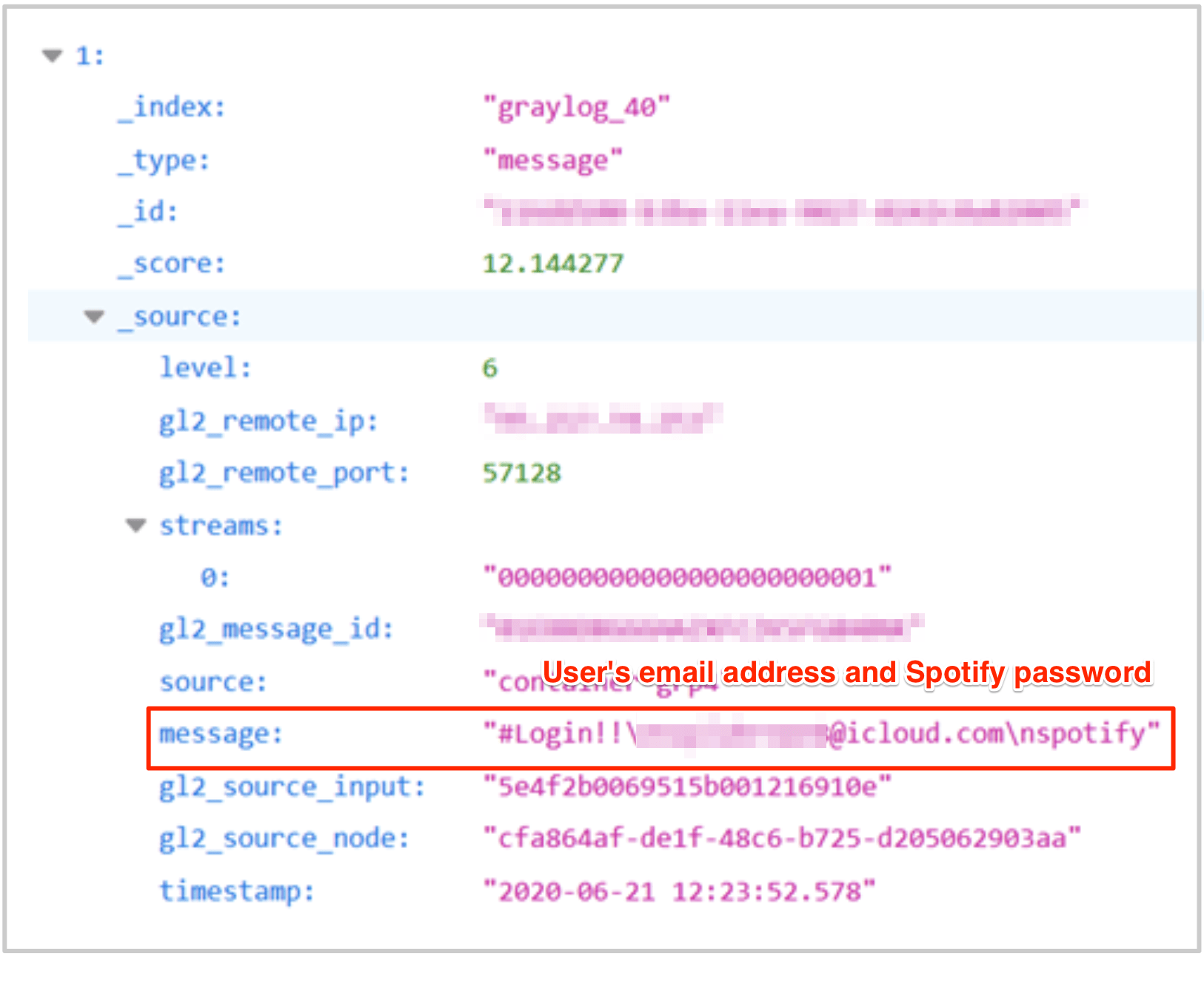

Muitos dos registros do banco de dados continham informações sobre usuários potenciais do Spotify, como seus dados de informações de identificação pessoal (PII) e credenciais de login do Spotify.

Isso incluiu:

- Nomes de usuário e senhas de contas verificados no Spotify

- Endereço de e-mail

- Países de residência

Também havia vários endereços IP de servidor expostos no vazamento. No entanto, provavelmente eram de servidores proxy pertencentes às operadoras da rede na qual o banco de dados estava hospedado.

A captura de tela a seguir demonstra como os dados PII de alguém e as credenciais de login foram expostos. Nesse caso, a senha da conta do Spotify era simplesmente “spotify”.

Impactos potenciais do incidente

O banco de dados exposto pode ser usado em muitos esquemas criminosos, não apenas pelos fraudadores que o criaram, mas também por quaisquer hackers mal-intencionados que encontraram o banco de dados, como nós.

Qualquer uma dessas partes poderia usar os dados PII expostos para identificar usuários do Spotify por meio de suas contas de mídia social e muito mais.

Com essas informações, os criminosos podem realizar várias atividades para fraudar e hackear usuários do Spotify.

Fraude Financeira e Roubo de Identidade

Os fraudadores podem usar os e-mails e nomes expostos do vazamento para identificar usuários em outras plataformas e contas de mídia social. Com essas informações, eles poderiam construir perfis complexos de usuários em todo o mundo e direcioná-los para inúmeras formas de fraude financeira e roubo de identidade.

Fraudes e malware de phishing

Os fraudadores também podem usar as informações de contato para atingir diretamente os usuários expostos com e-mails de phishing, enganando-os para fornecer dados confidenciais, como detalhes de cartão de crédito, ou clicar em um link falso embutido com malware. Ao imitar o Spotify nesses e-mails, eles poderiam ter muito sucesso nessa campanha.

Abuso de conta

Os fraudadores podem usar as credenciais roubadas para acessar a conta de um usuário e aproveitar os serviços digitais pagos pelo usuário original (por exemplo, o nível de serviço Premium do Spotify).

Tomada de conta externa

Muitos usuários afetados provavelmente estão reutilizando nomes de usuário, senhas e endereços de e-mail em várias plataformas, aplicativos e contas online privadas.

Com um conjunto de dados PII e credenciais de login, os fraudadores podem ter como alvo outras plataformas populares para hackear, fazendo login em contas com os mesmos detalhes. Essa é uma forma generalizada de fraude e geralmente tem muito sucesso.

Conselhos dos especialistas

Se você foi contatado pelo Spotify para alterar sua senha, sugerimos que siga as instruções fornecidas. Se você reutilizou sua senha do Spotify em qualquer outra conta, altere-a imediatamente para protegê-la de hackers. Recomendamos o uso de um gerador de senha para criar senhas fortes e exclusivas para cada conta privada que você tiver, e alterá-las periodicamente.

Você também pode usar nosso medidor de senha para garantir que suas senhas atuais sejam fortes o suficiente.

Para saber mais sobre vulnerabilidades de dados em geral, leia nosso guia completo para privacidade online .

Ele mostra as várias maneiras pelas quais os cibercriminosos visam os usuários da Internet e as etapas que você pode seguir para se manter seguro.

Como e por que descobrimos a violação

A equipe de pesquisa do vpnMentor descobriu o banco de dados como parte de um grande projeto de mapeamento da web. Nossos pesquisadores usam varredura de portas para examinar blocos de IP específicos e testar sistemas diferentes quanto a fraquezas ou vulnerabilidades. Eles examinam cada fraqueza em busca de dados vazados.

Nossa equipe conseguiu acessar esse banco de dados porque ele era completamente desprotegido e não criptografado.

Os fraudadores estavam usando um banco de dados Elasticsearch, que normalmente não é projetado para uso de URL. No entanto, fomos capazes de acessá-lo por meio do navegador e manipular os critérios de pesquisa de URL para expor esquemas de um único índice a qualquer momento.

Sempre que encontramos uma violação de dados, usamos técnicas especializadas para verificar o proprietário do banco de dados, geralmente uma empresa comercial.

Como hackers éticos, somos obrigados a informar uma empresa quando nossa pesquisa descobrir problemas que possam impactar seus usuários. Nesse caso, entramos em contato com o Spotify para informá-lo sobre uma possível fraude que visa seus usuários.

Essa ética também significa que temos uma responsabilidade para com o público. Os usuários do Spotify devem estar cientes das tentativas de expor dados confidenciais, mesmo que não tenham origem no Spotify.

O objetivo deste projeto de mapeamento da web é ajudar a tornar a Internet mais segura para todos os usuários.

Nunca vendemos, armazenamos ou expomos qualquer informação que encontramos durante nossa pesquisa de segurança.

Sobre nós e relatórios anteriores

vpnMentor é o maior site de revisão de VPN do mundo. Nosso laboratório de pesquisa é um serviço pro bono que se esforça para ajudar a comunidade online a se defender contra ameaças cibernéticas enquanto educa as organizações sobre como proteger os dados de seus usuários.

Nossa equipe de pesquisa de segurança ética descobriu e divulgou alguns dos vazamentos de dados mais impactantes dos últimos anos.

Isso incluiu um enorme vazamento de dados, expondo os dados de milhões de usuários VPN gratuitos em todo o mundo. Também revelamos que um grupo de aplicativos de namoro comprometeu a privacidade e a segurança de seus usuários. Você também pode ler nosso Relatório de vazamento de VPN e Relatório de estatísticas de privacidade de dados .

Ajude-nos a proteger a Internet!

Apresentando The Leak Box

O Leak Box está hospedado na Dark Web e permite que hackers éticos relatem anonimamente qualquer violação de dados que encontrarem online. Alternativamente, qualquer pessoa pode enviar uma violação aqui no vpnMentor, a qualquer momento, de qualquer lugar, sem comprometer sua privacidade.