Backdoor descoberto no Smartwatch infantil Xplora

Um smartwatch destinado a ajudar os pais a manter o controle sobre seus filhos, enviado com uma porta dos fundos que pode ser ativada remotamente por um SMS criptografado, fazendo com que o dispositivo faça capturas de tela secretamente.

O smartwatch é fabricado pela empresa chinesa Qihoo 360, que era uma das duas dúzias de empresas que, a partir de maio, não podiam mais receber exportações de tecnologia dos EUA a menos que um exportador solicitasse permissão do Departamento de Comércio dos EUA , por motivos de segurança nacional. Smartwatch Xplora 4

Smartwatch Xplora 4

A empresa de segurança norueguesa Mnemonic dissecou o smartwatch, que não carrega as marcações Qihoo 360 e tem a marca Xplora 4 .

“O dispositivo é um smartphone vestível, e a porta dos fundos permite vigilância remota e secreta por meio de escuta telefônica, tirar fotos e rastreamento de localização”, escrevem Harrison Sand e Erlend Leiknes, pesquisadores de segurança da Mnemonic, que descrevem suas descobertas técnicas em um blog.

O Xplora 4 é vendido nos países nórdicos, Reino Unido, Espanha, Alemanha, França e Polônia. A partir deste mês, o Xplora 5, que custa a partir de US $ 190, começou a ser vendido nos EUA. O Xplora afirma ter mais de 400.000 usuários. Os relógios são comercializados na Europa e nos EUA pela Xplora Technologies AS.

Em um comunicado, o Xplora diz que implantou um patch na quinta-feira que remove a porta dos fundos.

“Conduzimos uma ampla auditoria desde que fomos notificados e não encontramos nenhuma evidência de falha de segurança sendo usada fora dos testes”, disse a empresa.

A descoberta da falha se soma a uma série de preocupantes descobertas de segurança sobre smartwatches infantis. Eles são vendidos sob o pretexto de que os pais podem desfrutar de paz de espírito rastreando o paradeiro de seus filhos e tendo a capacidade de ligar para eles (consulte: fabricante de smartwatch infantil australiano atingido pelo mesmo bug novamente ) .

Capturas de tela furtivas

Os pesquisadores do Mnemonic dizem que o smartphone wearable usa um cartão SIM com um número, tem um microfone bidirecional e pode transmitir dados de localização GPS. Os pais também podem definir alertas se seus filhos se desviarem de uma zona com cerca virtual.

O dispositivo funciona com Android Nougat e tem um processador Qualcomm Snapdragon Wear 2100. Os pesquisadores usaram um recurso da Qualcomm chamado EDL para baixar os dados do dispositivo da memória flash.

Os pesquisadores do Mnemonic então navegaram pelos 90 aplicativos do dispositivo, a maioria dos quais era código Android ou Qualcomm. O restante dos aplicativos foi desenvolvido pela Qihoo 360, eles escrevem.

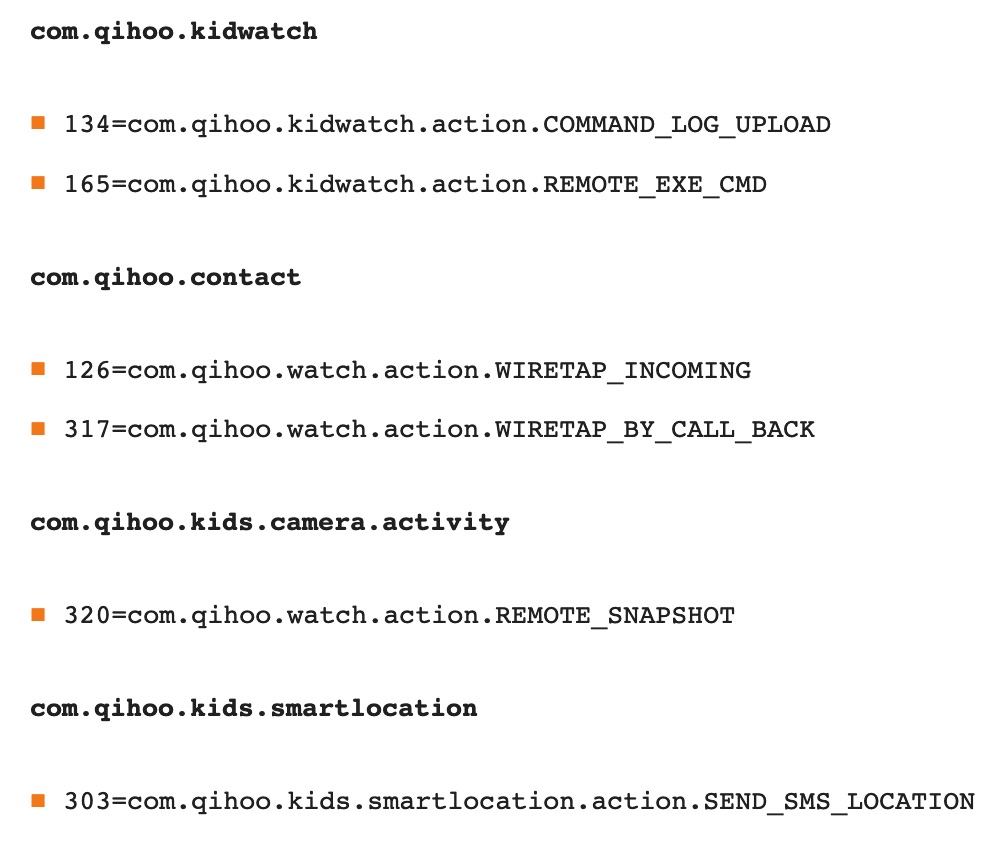

Eles encontraram um aplicativo suspeito chamado “Serviço de conexão persistente”. Ele passa por todos os outros aplicativos no dispositivo e cria um conjunto de intents que podem ser chamados. Os pesquisadores então encontraram intents que foram codificados no aplicativo de contato Qihoo com nomes de arquivo muito suspeitos: WIRETAP_INCOMING e WIRETAP_BY_CALL_BACK.

O Mnemonic encontrou vários tipos de comandos suspeitos no código do Xplora 4. (Fonte: Mnemônico)

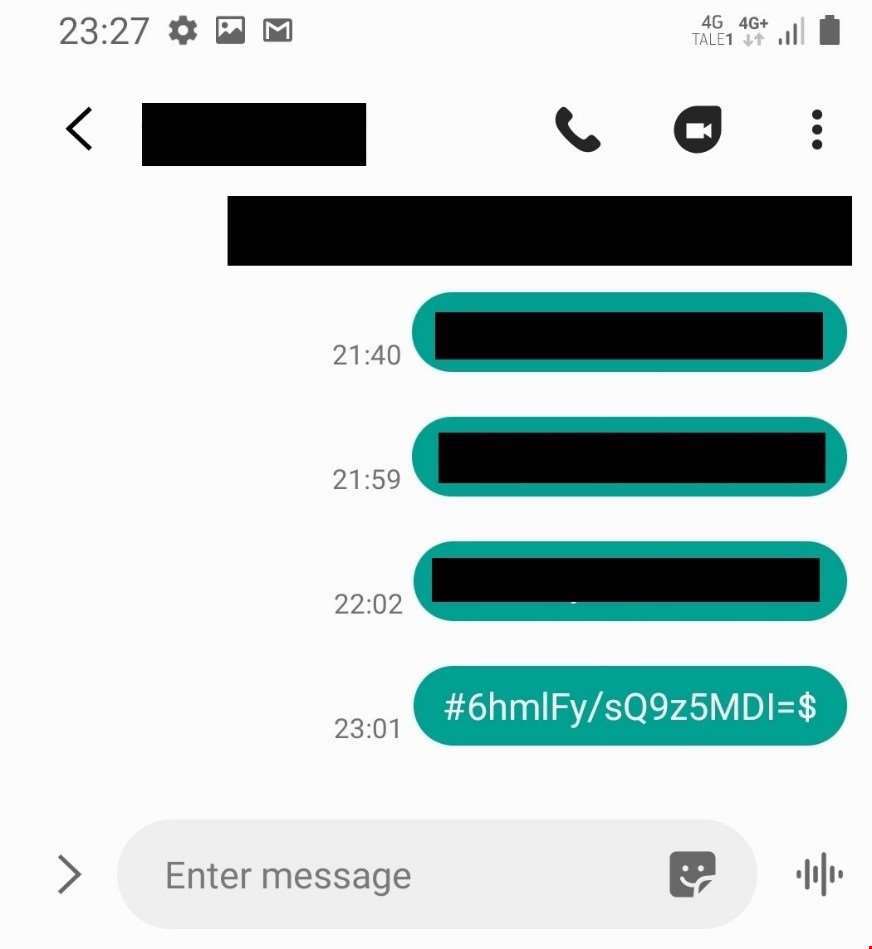

Por fim, os pesquisadores Mneumonic descobriram que “um SMS criptografado pode ser enviado ao relógio para ativar as funções de vigilância”.

Os pesquisadores descobriram a chave de criptografia RC4 para a mensagem SMS, o que lhes permitiu ativar o recurso de instantâneo remoto. Ao receber o SMS criptografado, o relógio tira uma foto sem alertar o usuário e a envia para os servidores do Xplora.

Uma mensagem SMS criptografada como esta pode acionar o smartwatch para tirar uma fotografia. (Fonte: Mnemônico)

Para um invasor fazer isso, no entanto, eles precisariam do número de telefone da vítima e também de acesso ao hardware para puxar a chave RC4.

Sand e Leiknes escrevem que alguns dados de diagnóstico foram enviados aos servidores da Qihoo na China, embora pareça que o número de telefone de um smartwatch não foi coletado. Mas havia uma certa quantidade de código ofuscado ou criptografado que os pesquisadores não conseguiam descobrir.

Mesmo que um cenário de ataque exija a obtenção da chave RC4 por meio de um dispositivo, “como a chave é definida durante a produção, podemos assumir com segurança que o Qihoo 360 tem essa chave. Isso inclui o pessoal da fábrica onde o relógio foi feito”, dizem os pesquisadores do Mnemônico.

Xplora: código de protótipo foi esquecido

O fabricante tem uma explicação de como o código foi parar no smartwatch. Ele diz que os pais queriam ser capazes de alcançar seus filhos durante uma emergência, como em um cenário de sequestro. Portanto, a capacidade de tirar um instantâneo secreto foi incluída no smartwatch como parte de um protótipo, junto com outros recursos.

“No final, o Xplora decidiu não incluir nenhum desses recursos no lançamento comercial devido a questões de privacidade e removeu a capacidade de acessar esses recursos e removeu o código e a funcionalidade de todos os modelos comerciais devido a questões de privacidade”, diz Xplora. “O pesquisador descobriu que parte do código não foi completamente eliminado do firmware.”

Mesmo que outra pessoa tenha replicado o que o Mnemonic fez, o Xplora diz que uma captura de tela feita por meio do recurso de SMS criptografado “só é enviada ao servidor do Xplora na Alemanha e não está acessível a terceiros”.

Fonte: https://www.bankinfosecurity.com/backdoor-discovered-in-xplora-childrens-smartwatch-a-15160