SDK malicioso viola a privacidade de milhões de usuários iOS

Os pesquisadores descobriram uma funcionalidade maliciosa no iOS MintegralAdSDK (também conhecido como SourMint), distribuído pela empresa chinesa Mintegral.

Principais preocupações de privacidade

De acordo com Snyk, a SourMint executou ativamente a fraude publicitária em centenas de aplicativos iOS e trouxe consigo grandes preocupações com a privacidade de centenas de milhões de consumidores.

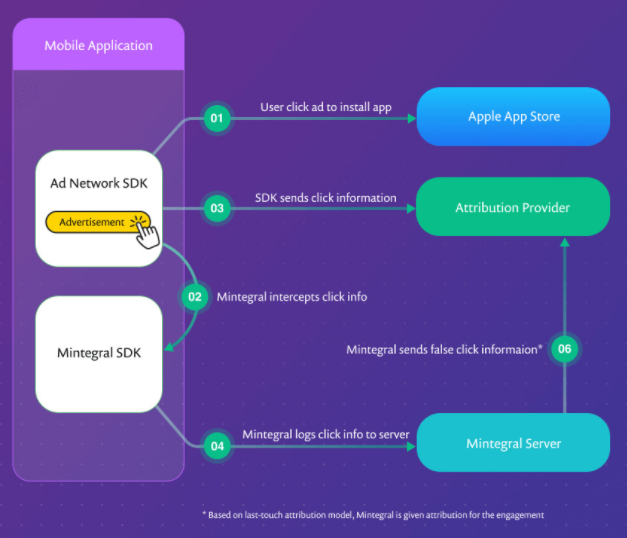

Superficialmente, o MintegralAdSDK se apresentava como um SDK de publicidade legítimo para desenvolvedores de aplicativos iOS, mas seu código malicioso parecia cometer fraude de atribuição de anúncios acessando secretamente a atividade de clique em links em milhares de aplicativos iOS que usam o SDK.

O SourMint também espionou a atividade de clique do link do usuário, rastreando indevidamente as solicitações realizadas pelo aplicativo e relatando-o aos servidores da Mintegral. Os pesquisadores de Snyk expuseram o SourMint e divulgaram as informações de maneira responsável à Apple, alertando-os sobre o ataque ativo à cadeia de suprimentos.

O SDK foi distribuído por meio do Repositório GitHub da Mintegral, Gerenciador de Pacotes Cocoapods para iOS; e Gradle / Maven para Android (que não parece ser malicioso). Sem o conhecimento dos desenvolvedores que o integram em seus aplicativos, as versões iOS do SDK eram maliciosas.

O SDK não foi detectado por mais de um ano na Apple App Store; SourMint apareceu pela primeira vez na versão 5.51 do iOS em julho de 2019 continuando até a versão 6.3.7.0. Desde então, foi identificado em 1.200 aplicativos iOS, incluindo aproximadamente 70 dos 500 principais aplicativos gratuitos encontrados na App Store, alguns dos quais estão entre os 100 principais.

Funcionalidade iOS SDK maliciosa

Os pesquisadores descobriram que o SourMint tem duas funcionalidades maliciosas principais no SDK:

- Comprometendo a privacidade do usuário do aplicativo O SourMint monitorava e rastreava quando os usuários clicavam em links, espionando a atividade individual do link conectando-se às funções de comunicação que o usuário do aplicativo iOS implantava. O SDK se inseriu por meio de swizzling de métodos em várias funções responsáveis por abrir recursos em resposta ao clique do usuário em um link após a instalação. Isso permitiu à Mintegral rastrear todos os URLs acessados pelo usuário e relatar os dados de volta aos servidores da Mintegral. Isso impactou milhões de consumidores até o momento.

- Fraude de atribuição de publicidade SourMint estava sequestrando redes de anúncios concorrentes e consumidores, manipulando notificações de clique usadas na atribuição de instalações de aplicativos que não foram realmente geradas pela plataforma de publicidade Mintegral. Esse processo enganou as plataformas de atribuição para associar uma instalação criada por outra fonte ao Mintegral – manipulando o ‘modelo de atribuição de último clique’ comumente aplicado por provedores de atribuição. Isso provavelmente impactou os negócios de outros anunciantes e desenvolvedores, retirando valor que deveria ter sido atribuído a eles.

“Como o primeiro SDK malicioso desse tipo a se infiltrar no ecossistema iOS, o SourMint era muito sofisticado. Ele evitou a detecção por muito tempo, utilizando vários truques de ocultação e anti-depuração ”, disse Danny Grander , CSO, Snyk . “Os desenvolvedores não estavam cientes do pacote malicioso ao implantar o aplicativo, permitindo que ele se proliferasse por mais de um ano. À medida que o risco cibernético continua a aumentar, é fundamental para todos os desenvolvedores de software reduzir o potencial de códigos maliciosos que entram em produção e criam risco à privacidade do consumidor nessa escala. ”

Fonte: https://www.helpnetsecurity.com/2020/08/24/malicious-ios-sdk/